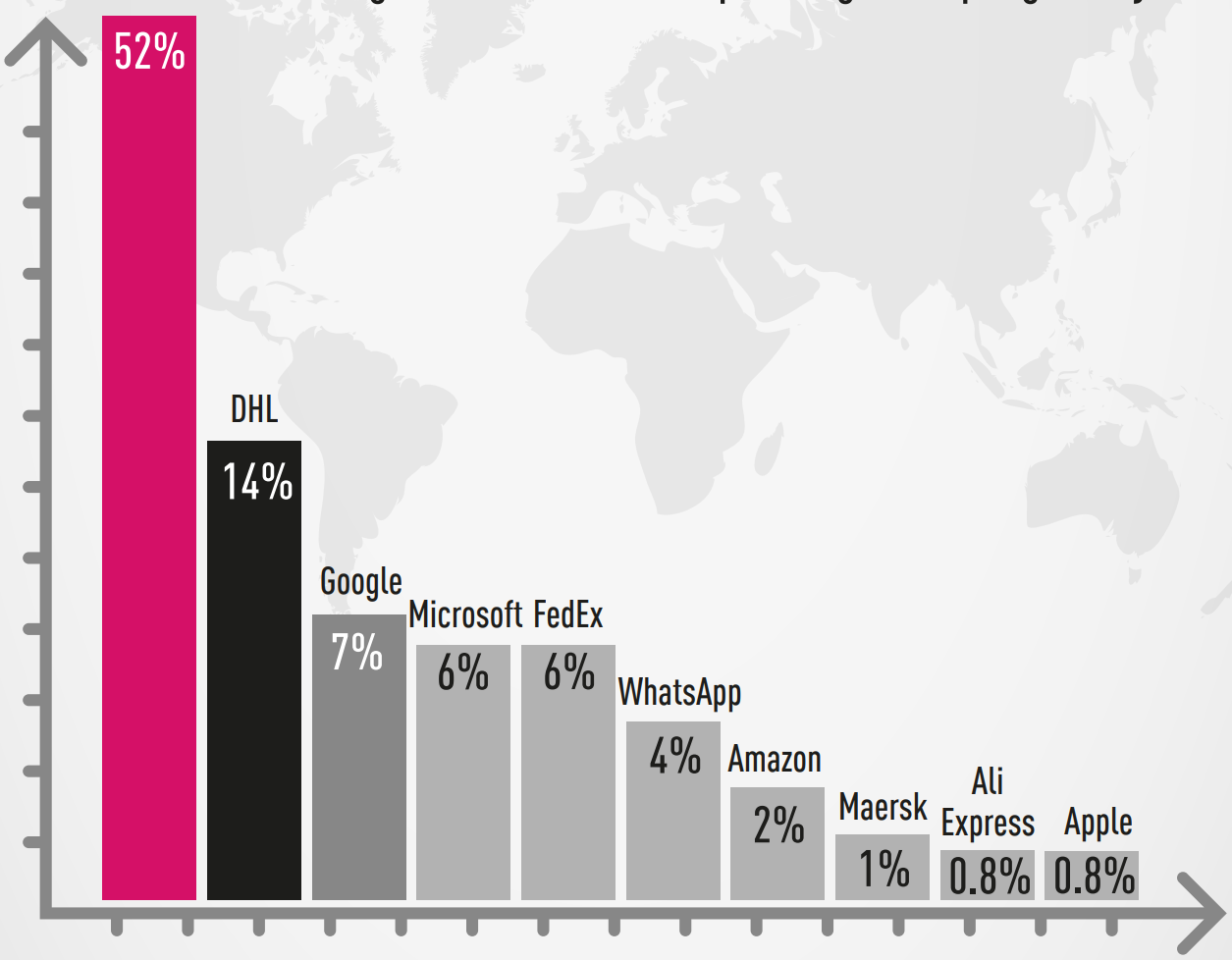

I ricercatori di sicurezza avvertono che LinkedIn è diventato il marchio più contraffatto negli attacchi di phishing, rappresentando oltre il 52% di tutti questi incidenti a livello globale.

I dati provengono dalla società di sicurezza informatica Check Point, che ha registrato un drammatico aumento degli abusi del marchio LinkedIn negli incidenti di phishing nel primo trimestre di quest’anno.

Secondo la società, nell’ultimo trimestre del 2021 , LinkedIn occupava il quinto posto nell’elenco, con un conteggio di attacchi di imitazione molto inferiore dell’8%.

Il secondo marchio più imitato è la consegna dei pacchi tedesca DHL, che in precedenza era in cima alla lista. Un fattore che ha contribuito a ciò è stato l’aumento degli acquisti durante le festività natalizie.

Combinando DHL con FedEx, Maersk e Ali Express, i messaggi di phishing relativi alla spedizione hanno rappresentato il 21,8% nei primi tre mesi del 2022, detenendo ancora una quota significativa.

In un esempio di rappresentazione di LinkedIn fornito da Check Point , l’e-mail di phishing che raggiunge la posta in arrivo dell’obiettivo presenta loghi LinkedIn e uno stile specifico dell’azienda, con una richiesta fraudolenta di connettersi con un’azienda inventata.

(Check Point)

Facendo clic sul pulsante “Accetta” la vittima viene indirizzata a un sito Web di phishing che sembra una vera pagina di accesso LinkedIn ospitata su un URL non ufficiale: carriermasr.com/public/ linkedin.com/linkedin.com /login.php

Perché sta succedendo?

Il phishing sui social media è in aumento, come riportato di recente anche dalla società di sicurezza informatica Vade . Questo perché l’acquisizione di account su queste piattaforme apre una serie di possibilità pratiche per gli attori delle minacce.

Ad esempio, gli hacker possono utilizzare account di social media compromessi per eseguire attacchi di spear-phishing altamente efficaci, pubblicare collegamenti a siti di hosting di malware o inviare spyware direttamente agli utenti che si fidano di loro.

Nel caso di LinkedIn, che è una piattaforma di social media incentrata sui professionisti, è probabile che gli attori delle minacce mirino a eseguire attacchi di spear-phishing su obiettivi di alto interesse, dipendenti di aziende e organizzazioni specifiche.

Un altro potenziale scenario di sfruttamento sarebbe l’invio di documenti intrecciati mascherati da offerte di lavoro a obiettivi specifici, convincendoli ad aprire i file e ad attivare codice macro dannoso.

Ad esempio, in passato gli hacker nordcoreani hanno lanciato diverse campagne di spear-phishing che hanno sfruttato LinkedIn, che si è rivelato molto efficace.

Tuttavia, la scala registrata da Check Point questa volta indica che la rappresentazione di LinkedIn non è più limitata a gruppi di minacce avanzate e mirate come Lazarus.