I ricercatori di sicurezza avvertono che alcuni aggressori stanno compromettendo gli account di Microsoft Teams per intrufolarsi nelle chat e diffondere eseguibili dannosi ai partecipanti alla conversazione.

Più di 270 milioni di utenti si affidano a Microsoft Teams ogni mese, molti dei quali si fidano implicitamente della piattaforma, nonostante l’assenza di protezioni contro i file dannosi.

Metodo semplice ma efficace

I ricercatori di Avanan, un’azienda di Check Point che protegge le piattaforme di posta elettronica e collaborazione nel cloud, hanno scoperto che gli hacker hanno iniziato a rilasciare file eseguibili dannosi nelle conversazioni sulla piattaforma di comunicazione Microsoft Teams.

Gli attacchi sono iniziati a gennaio, afferma la società in un rapporto di oggi, e l’attore delle minacce inserisce in una chat un file eseguibile chiamato “User Centric” per indurre l’utente a eseguirlo.

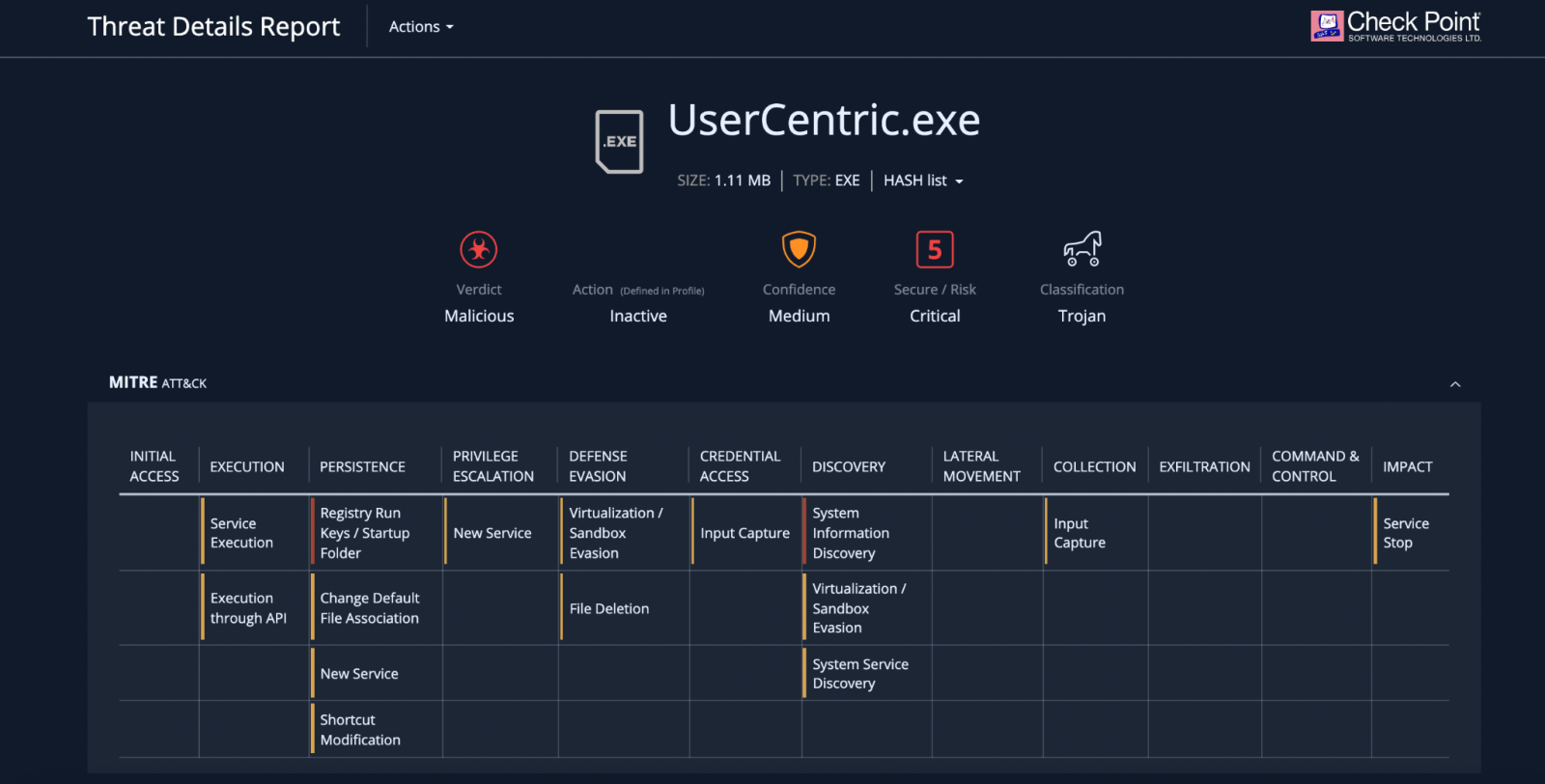

Una volta eseguito, il malware scrive i dati nel registro di sistema, installa le DLL e stabilisce la persistenza sul computer Windows.

“In questo attacco Teams, gli hacker hanno allegato un documento Trojan dannoso a un thread di chat. Quando viene cliccato, il file alla fine prenderà il controllo del computer dell’utente” –

Il metodo utilizzato per accedere agli account Teams non è chiaro, ma alcune possibilità includono il furto di credenziali per la posta elettronica o Microsoft 365 tramite phishing o compromissione di un’organizzazione partner.

L’analisi automatica del malware distribuito in questo modo mostra che il trojan può stabilire la persistenza tramite le chiavi di esecuzione del registro di Windows o creando una voce nella cartella di avvio.

Raccoglie inoltre informazioni dettagliate sul sistema operativo e sull’hardware su cui viene eseguito, insieme allo stato di sicurezza della macchina in base alla versione del sistema operativo e alle patch installate.

Fiducia eccessiva

Sebbene l’attacco sia abbastanza semplice, potrebbe anche essere molto efficiente perché molti utenti si fidano dei file ricevuti su Teams, affermano i ricercatori di Avanan.

La società ha analizzato i dati degli ospedali che utilizzano Teams e ha scoperto che i medici utilizzano la piattaforma per condividere informazioni mediche senza restrizioni.

Sebbene le persone siano in genere sospettose delle informazioni ricevute tramite e-mail, a causa della formazione sulla consapevolezza del phishing tramite e-mail, non mostrano cautela con i file ricevuti su Teams.

Inoltre, Teams fornisce funzionalità di accesso guest ed esterno che consentono la collaborazione con persone esterne all’azienda. Avanan dice che questi inviti sono generalmente soddisfatti da una supervisione minima.

“A causa della scarsa familiarità con la piattaforma Teams, molti si fideranno e approveranno le richieste. All’interno di un’organizzazione, un utente può facilmente fingere di essere qualcun altro, che si tratti del CEO, del CFO o dell’help desk IT” –

I ricercatori affermano che il problema è aggravato dal “fatto che mancano le protezioni predefinite di Teams, poiché la scansione di collegamenti e file dannosi è limitata” e “molte soluzioni di sicurezza della posta elettronica non offrono una protezione solida per Teams”.

Per difendersi da tali attacchi, Avanan raccomanda quanto segue:

• Implementazione di una protezione che scarica tutti i file in una sandbox e li ispeziona alla ricerca di contenuti dannosi

• Implementa una protezione completa e completa che protegge tutte le linee di comunicazione aziendale, inclusi i team

• Incoraggia gli utenti finali a contattare l’IT quando vedono un file sconosciuto