Una campagna di malware su larga scala sull’AppGallery di Huawei ha portato a circa 9.300.000 installazioni di trojan Android mascherati da oltre 190 app diverse.

Il trojan viene rilevato da Dr.Web come “Android.Cynos.7.origin” ed è una versione modificata del malware Cynos progettata per raccogliere dati sensibili dell’utente.

La scoperta e il rapporto provengono dai ricercatori di Dr. Web AV, che hanno informato Huawei e li hanno aiutati a rimuovere le app identificate dal loro negozio.

Tuttavia, chi ha installato le app sui propri dispositivi dovrà comunque rimuoverle manualmente dai propri dispositivi Android.

Trojan travestito da app di gioco

Gli autori delle minacce hanno nascosto il loro malware nelle app Android spacciandosi per simulatori, platform, arcade, strategia RTS e giochi sparatutto per utenti di lingua russa, cinesi o internazionali (inglese).

Poiché tutti offrivano la funzionalità pubblicizzata, era improbabile che gli utenti li rimuovessero se si divertivano con il gioco.

L’elenco delle app malware Cynos è troppo ampio per essere condiviso qui, ma di seguito sono elencati alcuni esempi notevoli che si distinguono per il numero elevato di installazioni:

- 快点躲起来 (Hurry up and hide) – 2,000,000

- Cat adventures – 427,000

- Drive school simulator – 142,000

Fonte: Dr. Web

Poiché non è pratico confrontare l’elenco delle app installate con l’ elenco completo di 190 app dannose , la soluzione più semplice sarebbe eseguire uno strumento AV in grado di rilevare i trojan Cynos e le loro varianti.

Potente malware

La funzionalità di questa variante del trojan Cynos può eseguire varie attività dannose, tra cui spiare i testi SMS e scaricare e installare altri payload.

“Android.Cynos.7.origin è una delle modifiche del modulo del programma Cynos. Questo modulo può essere integrato nelle app Android per monetizzarle. Questa piattaforma è nota almeno dal 2014”, hanno spiegato gli analisti di malware Doctor Web nel loro rapporto .

“Alcune delle sue versioni hanno funzionalità piuttosto aggressive: inviano SMS premium, intercettano gli SMS in arrivo, scaricano e avviano moduli aggiuntivi e scaricano e installano altre app”.

“La funzionalità principale della versione scoperta dai nostri analisti di malware è la raccolta di informazioni sugli utenti e i loro dispositivi e la visualizzazione di annunci pubblicitari”.

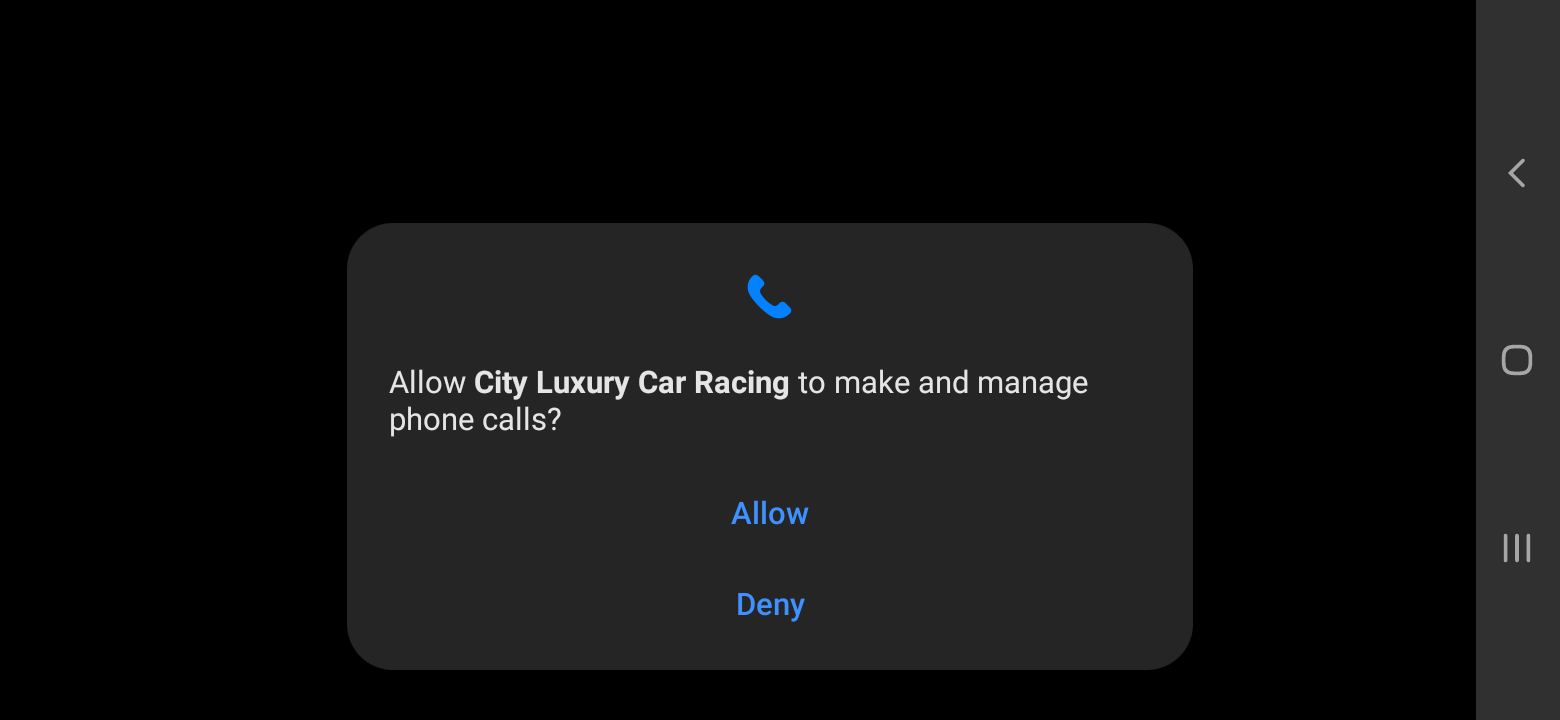

La natura aggressiva del trojan si manifesta sin dalla fase di installazione quando richiede il permesso di svolgere attività che generalmente non sono associate a un gioco, come effettuare telefonate o rilevare la posizione degli utenti.

Fonte: Dr. Web

Se l’utente concede le richieste di autorizzazione, il malware può esfiltrare i seguenti dati su un server remoto:

- Numero di cellulare dell’utente

- Posizione del dispositivo in base alle coordinate GPS o alla rete mobile e ai dati del punto di accesso Wi-Fi

- Vari parametri della rete mobile, come il codice di rete e il codice del paese mobile; inoltre, ID cella GSM e prefisso internazionale della posizione GSM

- Varie specifiche tecniche del dispositivo

- Vari parametri dai metadati dell’app trojan

Oltre a quanto sopra, i trojan Cynos possono potenzialmente scaricare e installare moduli o app aggiuntivi, inviare SMS di servizio premium e intercettare SMS in arrivo.

Pertanto, queste app possono comportare addebiti imprevisti dall’abbonamento a servizi premium e possono anche eliminare payload spyware ancora più furtivi.